Bir Yerden Dosya Alma ve Bir Yere Dosya Gönderme;

1. FTP Nedir?

2. FTP yapmak ta ne demek? FTP yapmak için nelere ihtiyacım var?

3. FTP nasıl yapılır? Temel FTP komutları nelerdir?

4. ANONYMOUS FTP nedir?

5. Web üzerinden FTP nasıl yapılır?

6. VM/CMS üzerinden FTP yapıyorum. Anonymous FTP’lerde şifre olarak kendi e-mail adresimi yazamıyorum. Problem nedir?

7. VM/CMS üzerinden FTP yapıyorum. FTP yaptığım yerlerde bazı dosyaların isimleri çok enteresan. Bunları GET komutuyla nasıl alabilirim? (GET <dosya adı> komutu hata veriyor)

8. FTP yaparken, bir dosyayı nasıl almadan okuyabilirim?

9. İsmini bildiğim bir dosyanın hangi FTP merkezinde olduğunu nasıl bulabilirim?

10. FTP ile bir dosyayı alırken, herhangi bir nedenle, bağlantı kesildi. Daha sonra kaldığım yerden aktarıma devam edebilir miyim?

11. FTP yaparken dikkat edilmesi gereken hususlar var mı?

12. Anonymous FTP’de dosya gönderilmesi ve incoming dizininin kullanımı

13. İnternet erisimim yok. e-mail ile FTP yapabilir miyim?

14. Grafik Arabirimli FTP ne demektir?

15. Türkiye’deki FTP merkezleri nerelerdir?

16. FSP nedir?

17. FTP’nin geleceği

1. FTP Nedir?

FTP (File Transfer Protocol) Internete bağlı bir bilgisayardan diğerine (her iki yönde de) dosya aktarımı yapmak için geliştirilen bir internet protokolü ve bu işi yapan uygulama programlarına verilen genel addır. İlk geliştirilen internet protokollerinden biridir. FTP protokolü ile bir başka bilgisayardan bir başka bilgisayara dosya aktarımı yapılırken, o bilgisayar ile etkileşimli-aynı anda (on-line) bağlantı kurulur ve protokol ile sağlanan bir dizi komutlar yardımıyla iki bilgisayar arasında dosya alma/gönderme işlemleri yapılır.

2. FTP yapmak ta ne demek? FTP yapmak için nelere ihtiyacım var?

FTP yapmak, bir bilgisayara FTP protokolü ile bağlanmak eylemini anlatan yarı Türkçe yarı İngilizce bir deyimdir. FTP yapmak için,

• bağlanacağımız bilgisayarın internet adresi (nümerik ya da sembolik formatta)

• bağanacağımız bilgisayarda dosyalarına ulaşmak istediğimiz hesapla ilgili kullanıcı numarası ve varsa şifresi

• Internet erişimi olan, üzerinde FTP yazılımı bulunan bir bilgisayar

• bağlanacağımız bilgisayarda, FTP protokol komutlarını yorumlayacak çalışır durumda bir FTP Servis programı (FTP Sitesi)

gereklidir.

3. FTP nasıl yapılır? Temel FTP komutları nelerdir?

Genel kullanım : ftp <ftp yapılacak makinanın adresi>

şeklindedir. Bundan sonra, ilgili bilgisayara bağlanıldığında, kullanıcı numarası ve parola (password) sorulur. Daha sonra da, o kullanıcının makinasına baglanılmış olur. Bu şekilde, etkileşimli bir ortamda, (genellikle ftp> ile gösterilir) bazı komutlar verilerek iki makina arasında dosya işlemleri, ayrıca bağlanılan makinada bazı temel dosya/disk işlemleri (dizin açma, dosya silme vb) yapılabilir. Bazı temel FTP komutları ve kısa tanımları aşağıda listelenmiştir.:

Standart FTP komutları :

cd : Dizin değiştirme (cd <dizin adı>) (cd .. : bulunulan dizinden bir öndekine geçme)

pwd : Bulunulan dizinin ismini verir

dir : Bulunulan dizindeki dosyaları listeleme

ls : Bulunulan dizindeki dosyaları kisa olarak listeleme (Örnek kullanımlar : ls -lr : ayrıntılı, tersten alfabetik listeleme; ls -lr |more : sayfa sayfa listeleme (dizin içinde cok fazla sayıda dosya varsa bu kullanım oldukça yararlıdır))

get : Dosya alma (get <dosya_adı> (<alındıktan_sonraki_adı>). (<alındıktan_sonraki_adı> seçimliktir, kullanılmayabilir. Bu durumda dosya_adı aynen kullanılacaktır.

put : Dosya gönderme (put <dosya_adı> (<göndereceğimiz_yerdeki_adı>)

mget : Birden fazla dosya almak istendiğinde kullanılır. Örnek kullanımlar: mget *.zip, mget a*.* vb..

mput : Birden fazla dosya göndermek istendiğinde kullanılır.

ascii : Dosya aktarımlarında aktarım modu olarak ASCII kullanılacağını belirtme.

binary: Dosya aktarımlarında aktarım modu olarak BINARY kullanılacağını belirtme. Arşiv dosyaları (zip, arj, z, zoo, hqx vb), calıştırılabilir programlar (.exe, .com), resim formatlı programlar (gif, jpeg vb) FTP ile alınmadan/ya da gönderilmeden önce mutlaka bu komut verilmelidir.

delete: FTP yapılan yerde bir dosyayı silme (delete <dosya adı>, eğer yetkiniz varsa kullanabileceğiniz bir komuttur) mkdir : FTP yapilan yerde yeni bir dizin oluşturma (mkdir <dizin adı>, eğer yetkiniz varsa kullanabileceğiniz bir komuttur)

rmdir : FTP yapılan yerde boş bir dizini silme (rmdir <dizin adı>, eğer yetkiniz varsa kullanabileceğiniz bir komuttur) help : Kullanılabilecek komutlar ile ilgili bir yardım ekranı çıkarır.

lcd : FTP ortamından çıkmadan, kendi makinanızda dizin değiştirmenizi olanaklı kılar.

close : FTP ortamından çıkmadan, sadece ilgili bağlantıyı kapatmak için kullanılır.

quit : FTP ortamından çıkmak ve bağlantıyı kapatmak için kullanılır (bye komutu da aynı işi görür).

Bazı FTP merkezleri, tüm bir dizini sıkıştırarak gönderme kabiliyetine sahiptir. Söz gelimi, Linux isimli bir alt dizini, GET Linux Linux.zip şeklinde sıkıştırılmış olarak alabiliriz. ANcak, bu özellik her FTP merkezinde olmayabilir.

4. ANONYMOUS FTP nedir?

FTP işlemi sırasında, güvenlik olarak, bağlanacağımız makinadaki kullanıcı numarası (User Name) ve parola (Password) bilgilerini bilmemiz gerekir (Program, bunları bize sorar). Bağlanılan makina, kişiye özel ve parolasını sadece bizim bildiğimiz bir makina olabileceği gibi, herkese açık bir arşiv merkezi de olabilir. Böyle merkezlere herkesin kolayca erişip dosya almasını sağlamak için tek tip bir kullanıcı numarası tanımlanmıştır: anonymous ya da ftp

Bu merkezlere ftp yapıldığında kullanıcı ismi olarak anonymous (ya da ftp) girildiğinde, bizden parola olarak KENDİ E-POSTA ADRESİMİZİ girmemiz istenir. Parola yazılırken GÖRULMEZ. Bu sizi sakın şaşırtmasın !!! Şifre olarak kesinlikle kullandığınız bilgisayarın şifresini GİRMEYİN! Örnek olarak;

ftp ftp.itu.edu.tr user ftp password gokcol@sariyer.cc.itu.edu.tr (yazarken GÖRÜNMEZ)

verilebilir. Burada, şifre olarak e-mail adresinin girilmesi genellikle istatistiksel amaçlar içindir. Web üzerinden yapılan anonymous FTP’lerde şifre girilmesine gerek kalmaz.

5. Web üzerinden FTP nasıl yapılır?

Son zamanlardaki genel gidiş, tüm Internet servislerine daha becerikli ve etkileşimli ortamlardan erişilmesi ve farklı servislerin etkileşimli olarak kullanılması şekilde kendini göstermektedir. Bu ortamlardan en popüleri Web (World Wide Web) ‘dir. FTP de dahil olmak üzere pek çok internet servisi ve ilave pek çok özellik bu ortamlar üzerinden kullanılabilir. Dolayısıyla, FTP yapmanın bir diğer yolu da, Web üzerinden FTP yapmaktır. Bu yöntem hem kullanım açısından daha kolaydır (komutları ezberlemek /bilmek zorunda değilsiniz) hem de daha efektif sonuçlar alırsınız. Binary bir dosyayı, yanlışlıkla, standart FTP programları ile kolayca ASCII modda almanız mümkün. Bu gibi sakıncalar Web üzerinden yapılan FTP’lerde ortadan kalkmaktadır. Ayrıca, Bookmark ve cache gibi faydalı özelliklerinden dolayı da bu ortamların sağladıkları bazı kolaylıklar vardır. Çoğu Web istemcisinin sağladığı grafik ara birim özelliğini de unutmamak gerek. Böylelikle, söz gelimi standart resim formatlarında olan bir resim dosyasını aldığınız anda görüntüyü ekrana da gönderebilirsiniz. FTP yapmanın bu “farklı, kolay ve güzel” yolunu Web kısmında bulabilirsiniz.

6. VM/CMS üzerinden FTP yapıyorum. Anonymous FTP’lerde şifre olarak kendi e-mail adresimi veremiyorum. Problem nedir?

Problem, e-mail adreslerinde görülen “@” karakterinin default (varsayılmış) olarak VM sistemlerinde satır sonu (line end) karakteri olarak tanımlanmasindan kaynaklanıyor. FTP

yapmadan once, “TERM LINEND OFF” komutunu verirseniz problem ortadan kalkacaktir. Bu komutu PROFILE EXEC dosyanızın içine ayrı bir satır olarak koyarsanız (bu durumda, tırnak icinde (‘TERM LINEND OFF’ olarak) vermenız gerekebilir) makinanızı heri açışınızda bu komutu yazmaktan kurtulursunuz.

Anonymous FTP yaparken bu gibi dertlerle uğraşmak ve ikide bir username ve password vermek istemiyorsanız aşağıdaki REXX ile yazılmış EXEC dosyayı “MYFTP EXEC” olarak kaydedin. Programda, queue “anonymous “userid()”@vm.cc.itu.edu.tr” satırında @ işaretinden sonra gelen vm.cc.itu.edu.tr yerine kendi domain adresinizi yazın.

MYFTP <ftp yapılacak makinanın adresi>

şeklinde daha rahat anonymous ftp yapacaksınız. (Username ve password girmek zorunda kalmayacaksınız).

————————> Buradan kesiniz <———————-

/* MYFTP EXEC */

/* */

Parse Arg ftp_addr

If ftp_addr=”” then signal help

queue “anonymous “userid()”@vm.cc.itu.edu.tr”

push “FTP “ftp_addr

exit

help: Say ‘Kullanim Formati : MYFTP ftp-addresi’

————————> Buradan kesiniz <———————-

7. VM/CMS üzerinden FTP yapıyorum. FTP yaptığım yerlerde bazı dosyaların isimleri çok enteresan. Bunları GET komutuyla nasıl alabilirim? (GET <dosya adı> komutu hata veriyor)

Bu problem, VM/CMS’in dosya isimlendirme sisteminin farklılığından kaynaklanıyor. VM için GET komut formatı :

GET <alinacak_dosya_adi> <alindigindaki_ismi.uzantisi.modu>

şeklinde verilebilir. Örnek olarak, bağlandığımız FTP arşivinden INDEX isimli bir dosyayi almak istersek, GET INDEX INDEX.TXT diyebiliriz. Bu durumda dosya, A diskinde INDEX TXT isminde saklanacaktır. sample-index.tar.Z isimli bir dosyayı da geçici olarak oluşturduğumuz T diskine almak isteyelim. Bu durumda uygun GET komutu; GET sample-index.tar.Z S_INDEX.TARZ.T olabilir. (Binary transfer etmeyi ve dosyanın orijinal formatının biçimini unutmayın!!!). Böylece ilgili dosya T diskine S_INDEX TARZ olarak kopyalanacaktır.

8. FTP yaparken, bir dosyayı nasıl almadan okuyabilirim ?

Bunu yapamazsınız. Bir dosyayı görüntülemek için onu transfer etmelisiniz. FTP ortamından çıkmadan, aldığınız bir dosyayı listeleyebilirsiniz. Bunun için, unix’te ‘!cat <dosya_adı>’, vm/cms’te ‘CMS type <dosya adı>’ , dos için, ‘!type <dosya_adı>’ kullanılır. Bu komutları FTP ortamından çıkmadan verin. Eğer Netscape, Mosaic vb gibi bir Web istemcisi ile FTP yapıyorsanız, programın “setup”ından transfer edilecek dosya tipi için bir listeleyici (viewer) program tanımlayarak (bu, txt dosya (metin dosyasi) için bir editör) dosya transferini doğrudan ekrana yönlendirebilirsiniz. Web sadece TXT dosyaların değil, diğer formatlardaki

dosyaların da (ses, görüntü, video vb) transfer edilirken ekrana yönlendirilmesini sağlar.

9. İsmini bildiğim bir dosyanın hangi FTP merkezinde olduğunu nasıl bulabilirim?

Bu işi yapan sistem ARCHIE olarak adlandırılır. Archie ile binlerce herkese açık (anonymous) FTP merkezindeki milyonlarca dosyanın kayıtlı olduğu veri tabanları taranır ve aranan dosyanın (eğer varsa) hangi FTP merkezlerinde olduğu ilgili alt dizinleriyle birlikte sorgulayan kişiye bildirilir. ARCHIE, dünyada bulunan değişik Archie servislerine (Archie Servers) ARCHIE programı ile doğrudan, yine bu servis sağlayıcılarına Telnet ile doğrudan bağlanarak kullanılabilir ve sorgulama yapılır. Archie sorgulaması e-mail ile de yapılabilir. Kullanımı özetlemek gerekirse,

• Yerel bir Archie programı ile ARCHIE kullanımı :ARCHIE eudora –> isminde eudora olan tum dosyalari/alt dizinleri bulunduklari FTP merkez isimleri ile birlikte listeler.

• Gopher içinden Archie : Gopher içinden ilgili Menüyü bulur, gelen tarama menüsünde ilgili kelimeyi girerek tarama yaptırısınız. Tarama sonucunda ilgili nesneler bir menü olarak sunulur. Menüden secilen dosyalar ftp ile alınır.

• Web içinden Archie : Bir kaç tane archie’yi destekleyen CGI formu var. Web icinden biraz daha yeteneklidir; archie sunucusunu, taramanın türünü seçebilirsiniz. tarama sonucunda gene ftp ile istediğiniz dosyayı alabilirsiniz.

• e-mail ile Archie kullanımı : Archie servis saglayıcısına bir e-mail mesaji icinde ‘help’ komutu gönderilirse e-mail erişimi ile kullanılabilen komutlar hakkında bilgi alinabilir.

• Telnet ile ARCHIE kullanımı : Archie servis saglayıcısına Telnet yaptıktan sonra, kullanıcı ismi olarak ‘archie’ girilmesi gerekir. Daha sonra, help komutu ile kullanılan komutlar hakkında bilgi alınabilir.

Bazı archie servisleri şunlardır : archie.internic.net, archie.rutgers.edu, archie.sura.net, archie.doc.ic.ac.uk, archie.funet.fi, archie.th-darmstadt.de, archie.uqam.ca, archie.ans.net

Ayrıca, web üzerinden de benzeri taramalar yapabileceğiniz iyi bir servis var: FTP Search. http://ftpsearch.ntnu.no/ftpsearch Bu servis, iyi bir kullanıcı arayüzü ve zengin seçenekleri ile, aradığımız programların bulunduğu siteleri ve dizin bilgilerini bize vermektedir.

http://www.shareware.com servisi de, benzer amaçlar için kullanılabilir.

10. FTP ile bir dosyayı alırken, herhangi bir nedenle, bağlantı kesildi. Daha sonra kaldığım yerden aktarıma devam edebilir miyim?

Özellikle düşük hızlı bağlantılarda ve modem ile yapılan bağlantılarda karşılaştığımız bir problem!. Dosya aktarımı yarım kalmışsa, kaldığınız yerden aktarıma devam etme şansınız herzaman olmayabilir. Standart FTP buna izin vermez. Ancak, bazı ftp siteleri “bu tip yarım aktarımlara” izin verebilir. Bu durumda, kullandığınız FTP programında da (reget, resume vb) benzeri komutlar varsa, aktarıma kaldığınız yerden devam edebilirsiniz. Eğer win95/nt altından bağlantı yapıyorsanız, CuteFTP (http://www.cuteftp.com) bu tip sorunlarınızı çözecektir. Ayrıca, BulletProof FTP de benzer işi yapar. Aynı zamanda, web (http) transferlerinizi de doğrudan bu program üzerinde yapabilirsiniz. Daha fazla bilgi için adresi : http://www.bpftp.com . Her iki program da, aynı zamanda, Raksnet Tucows arşivinden alınabilir (http://tucows.raksnet.com.tr/tucows/window95.html)

11. FTP yaparken dikkat edilmesi gereken hususlar var mı?

Tabii ki var!! Aşağıdaki hususlara dikkat etmemek çoğunlukla bir sürü boşa giden zamana mal olacaktır.

• EXE, .ZIP vb gibi dosyaları BINARY aktarın (transfer edin). FTP’de (genellikle) varsayılan aktarım biçimi ASCII dir.

• Anonymous FTP’de, bir directory içine girdiğinizde, genellikle, oradaki dosyaların isim, byte olarak büyüklük, tarih ve içeriğini belirten kısa açıklama satırlarının olduğu ‘okubeni (readme)’ dosyaları (bazen de INDEX dosyaları) vardır. Öncelikle bu ASCII dosyaları alıp okumak size çok yardımcı olacaktır.

• Anonymous FTP’de, şifre olarak LÜTFEN e-mail adresinizi doğru olarak girin. Bazı FTP merkezleri, e-mail adresinin uygunsuz girilmesi (ya da girilmeyip boş geçilmesi) durumunda FTP yapmanıza izin vermemektedir.

• Unix’te küçük/büyük harf ayrımı olduğunu her zaman akılda bulundurun. Özellikle, aktaracağınız dosyaların isimlerini tam yazın ve küçük/büyük harf ayrımlarına dikkat edip aynısını yazın.

• Kullandığınız bilgisayarın işletim sistemine özgü kısıt/özellikleri de bilmekte fayda var. (yerel dosya adı vermeler, dosya içeriği görme vb gibi özellikleri kullanabilmeniz icin -söz gelimi, DOS işletim sisteminde, dosya adı ve uzantısı için birtakım kısıtlamalar var).

12. Anonymous FTP’de dosya gönderilmesi ve incoming dizininin kullanımı

FTP’de bağlandığımız makinaya dosya göndermek istersek, bunu PUT komutu kullanarak yapıyoruz. Anonymous FTP’lerde bağlandığımız makinaya bir dosya gönderme (yani yazma) hakkımız -genellikle- yoktur. FTP siteleri, kullanıcıların belli bir süre dosyalarını koyabilmeleri için bir dizin açmışlardır : bu dizinin adı incoming. genellikle kök (root) dizininde, ya da pub’ın altında (pub/incoming) olarak bulunur. Anonymous FTP lerde, sadece incoming dizinine yazma yetkimiz vardır. Buraya alt dizin açabilir, program kopyalayabiliriz (PUT ile). incoming özellikle, kullanıcıların internet’te buldukları ilginç programları başkaları ile paylaşabilmeleri için güzel bir ortam. Bazı sitelerde incoming kullanımı kısıtlanmış olabilir. Bu kısıtlamalar değişiktir. Dizin açma, dosya upload etme (gönderme), dosya silme, incoming içindeki dosyaları görme, incoming içindeki dosya sayısı ve uzunluk limitleri vb gibi özelliklerden bir kısmı ya da tamamı iptal edilmiş olabilir.

Incoming kullanımında uymamız gereken bazı kurallar var :

• Herşeyden önce, incoming dizini herkesin kullanımına açık. Bu yüzden, fazla sayıda ve büyüklükte dosyayı bu alanda TUTMAMALIYIZ.

• incoming’e koyduğumuz bir dosyayı bir süre sonra silmeyi unutmamalıyız. Ancak, başkalarının upload ettiği dosyalara dokunmamamız lazım.

• incomin içinde lisanslı yazılımlar, uygunsuz dosyalar, prpoaganda içeren dosyalar vb bulundurmamalıyız.

• Eğer bir program koymuşsak (söz gelimi unzip.exe), aynı isimde kısa bir açıklama dosyası da koyup programın kısa bir tanımını burada vermeliyiz (söz gelimi, unzip.txt -dosya içinde, pkzip.exe’nin ZIP dosyalarını açan bir DOS programı olduğunu söyleyebiliriz).

• incoming’in uygunsuz kullanımına rastladığımızda, ilgili FTP Sitesi yöneticisine haber vermeliyiz.

3. Internet erişimim yok. e-mail ile FTP yapabilir miyim?

Evet, yapabilirsiniz. e-mail ile FTP komutlarının gönderildiği servisler vardır. Bu servisler, komutları mail gönderen kişinin adına işlerler ve sonucu mail ile kullanıcıya gönderirler. Eğer kullanıcı bir dosya istemişse, bu, genellikle, uuencode edilmiş olarak küçük parçalar halinde e-mail ile gönderilir (encode/decode hakkındaki bilgiyi “Elektronik Posta (e-mail)” kısmında bulabilirsiniz. Turkiye’de böyle bir servis var. Bu servisin adı ‘Bilserv (Bilkent Mail Server)’. Bilserv Servisi Bilkent Üniversitesi’nde çalışmaktadır.

Bilkent Mail Server:

Mail server otomatik cevaplama yeteneği olan bir programdır. bilkent-server@bilkent.edu.tr, ve bilserv@bilkent.edu.tr, ya da mail-server@bilkent.edu.tr adreslerine bir dosya içinde gönderilen komutlara göre bazı bilgi ve/veya dosyaları belirtilen adrese gönderir. Program, komutları belirli bir syntax’ta beklemektedir; gönderilen dosya’yı okuduktan sonra şayet ciddi bir hata yoksa istenen bilgi ve/veya dosyaları gönderecektir. Program HER ZAMAN bir alındı mesaji (dosya içinde) gönderecektir: Hatanın nerede olduğunu ve cok kısa bir komut özeti gönderecektir.

Mail Server çok yetenekli bir programdır ve FTP yanında size dosya temelli pek çok hizmet sunar. Bilkent Mail Server hakkında daha ayrıntılı bilgiyi, ‘bilserv@bilkent.edu.tr’ adresine bir e-mail mesaji içinde HELP komutunu göndererek elde edebilirsiniz. Ayrıca,

send bilkent-arsiv.txt

end

satırlarını bu adrese gönderirseniz, Bilserv’i ve Bilkent Arşivlerini anlatan bir dökumana da erişebilirsiniz.

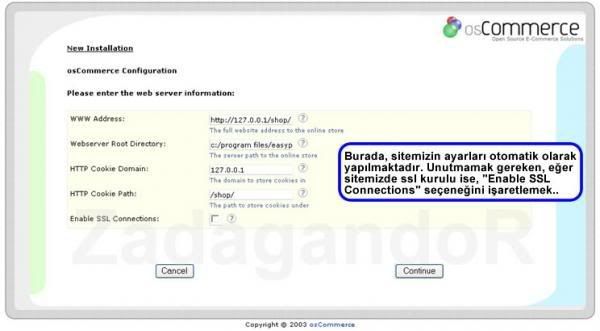

14. Grafik Arabirimli FTP ne demektir?

Klasik anlamda FTP yaparken, klavye ile bir takım komutlar yazarız. Son yıllarda geliştirilen bazı programlar kullanıcının bu komutları vermesine gerek kalmadan grafik bir ara birim ile daha kolay FTP yapmasına olanak tanırlar. FTP komutları ya pull-down/pop-up menülerden alınır; ya da tek bir fare tıklatması ile değisik FTP komutları icra edilir. Bu tip programlara bir örnek, PC/Windows altında çalışan, John Junod’un geliştirdiği WS_FTP’dir. (http://www.ipswitch.com ‘dan alınabilir). Unix ortamında xftp/oftp/mftp, ftptool gibi programlar vardir. Gopher ve Web içinden yapacağınız FTP de bu tip FTP’lere benzer. Aşağıda, WS_FTP (sürüm 4.10) için klasik ekran düzeni görülmektedir. Sol taraftaki bilgiler yerel diske ait, sağ taraftakiler ise bağlandığımız yere aittir. Kullanıcı, menü sistemi yardımıyla dosya transferi ve bazı temel FTP operasyonlarını gerçekleştirir.

15. Türkiye’deki FTP merkezleri nerelerdir?

Bunların tam listesini Bilkent ve ODTÜ Web/Gopher’larında “Internet Services in Turkey” sayfalarında bulabilirsiniz. Pek çok yerel Web servisinde de, benzer şekilde, Türkiye’deki FTP merkezlerine linkler vardır.

Bazi FTP merkezlerini listelemek gerekirse,

ftp.metu.edu.tr ODTU arşivi(*) ftp.bilkent.edu.tr Bilkent Arşivi (**), ftp.ege.edu.tr Ege Arşivi, ftp.itu.edu.tr ITU Arşivi, ftp.boun.edu.tr Boğazici Üniv. Arşivi. Ayrıca, Internet servis sağlayıcılarının ve diğer pek çok internet bağlantısı olan kuruluşun FTP servisleri vardır (ftp.doruk.com.tr, DorukNet Arşivi gibi). Türkiye’deki bazı önemli FTP arşivleri ile ilgili bilgiler “Türkiye’deki İnternet Servisleri” kısmında daha ayrıntılı verilecektir.

(*) ftp.metu.edu.tr, dünyaca popüler bazı arşivleri bünyesinde tutmaktadır (mirroring). Bunlardan bazıları; sunsite-Linux, Simtel-msdos ve Windows 3.1/95, uwp-games, cica, novell, microsoft, netscape, faq

(**) Bilkent Arşivi’nde Internet ile ilgili Türkçe/Ingilizce dökümantasyon, çok iyi bir TeX arşivi, PC programları, internet servis programlarının kaynak kodlari vb bulunmaktadır. Bilkent Arşivi’ni anlatan bir döküman ftp://ftp.bilkent.edu.tr/pub/INFO/Tu…kent-arsiv.txt ‘dan alınabilir. Aynı dökuman .ps (post script) ve .lj (laser jet), tex ve .dvi formatlarında da bulunabilir.

16. FSP nedir?

FSP (File Send Protocol ?), FTP’ye alternatif olarak geliştirilen bir protokoldür. FTP’ye olan en büyük üstünlüğü, yarıda kalan bir dosya transferi işlemine kaldığı yerden daha sonra devam edilmesine izin vermesidir. Hat hızları arttıkça bu protokol popüleritesini yitirmiştir.

17. FTP’nin Geleceği

Web istemcileri (listeleyici, browser) ilk çıktığı andan itibaren, standart URL-ler ile, gopher menülerine benzer bir yapı içinde FTP yapılmasına imkan tanımışlardır. Halen günümüzdeki en popüler FTP uygulamaları da böyledir. Eskiden metin bazlı bir sürü komutla yapılan FTP’ler yerini büyük çoğunlukla Web içinden menülü FTP lere, ya da grafik arabirimli FTP’lere terketmiştir. Web’in çok renkli ve entegre sistemi içinde dosya transferi de yerini almıştır ve gerek dosyaların arşivlerden listelenmesi, gerekse bunlar üzerinde çalışan tarama sistemleri Web ile bütünleşmeye başlamıştır. Önümüzdeki günlerde klasik anlamdaki FTP kullanımının yavaş yavaş azalacağını bekleyebiliriz.

FTP NEDİR ?

FTP (File Transfer Protocol) Internete bagli bir bilgisayardan digerine (her iki yönde de) dosya aktarimi yapmak için gelistirilen bir internet protokolü ve bu isi yapan uygulama programlarina verilen genel addir. Ilk gelistirilen internet protokollerinden biridir. FTP protokolü ile bir baska bilgisayardan bir baska bilgisayara dosya aktarimi yapilirken, o bilgisayar ile etkilesimli-ayni anda (on-line) baglanti kurulur ve protokol ile saglanan bir dizi komutlar yardimiyla iki bilgisayar arasinda dosya alma/gönderme islemleri yapilir.

FTP yapmak için neler gerekir?

FTP yapmak, bir bilgisayara FTP protokolü ile baglanmak eylemini anlatan yari Türkçe yari Ingilizce bir deyimdir. FTP yapmak için,

baglanacagimiz bilgisayarin internet adresi (nümerik ya da sembolik formatta)

baglanacagimiz bilgisayarda dosyalarina ulasmak istedigimiz hesapla ilgili kullanici numarasi ve varsa sifresi

Internet erisimi olan, üzerinde FTP yazilimi bulunan bir bilgisayar

baglanacagimiz bilgisayarda, FTP protokol komutlarini yorumlayacak çalisir durumda bir FTP Servis programi (FTP Sitesi)

gereklidir.

FTP ile nasil baglanti sağlanır?

Baglanti, tanitici adi (host name) veya internet numarasi kullanilarak iki biçimde yapilabilmektedir. Ancak uygulamada daha sik olarak tanitici adi kullanilmaktadir. Baglantinin yapilabilmesi için; ftp baglanilmak istenen tanitici ad formati kullanilmaktadir. Bir makinayla olan baglantiyi kapatip diger bir makinaya baglanmak için önce close ile baglanti kesilip, open makina ismi ile yeni baglanti kurulur. FTP ile baglanti kurulduktan sonra temel Unix komutlari kullanilarak isl emler yapilmaktadir.

FTP nasil yapilir? Temel FTP komutlari nelerdir?

Genel kullanim : ftp <ftp yapilacak makinanin adresi> seklindedir. Bundan sonra, ilgili bilgisayara baglanildiginda, kullanici numarasi ve parola (password) sorulur. Daha sonra da, o kullanicinin makinasina baglanilmis olur. Bu sekilde, etkilesimli bir ortamda, (genellikle ftp> ile gösterilir) bazi komutlar verilerek iki makina arasinda dosya islemleri, ayrica baglanilan makinada bazi temel dosya/disk islemleri (dizin açma, dosya silme vb) yapilabilir. Bazi temel FTP komutlari ve kisa tanimlari asagida listelenmistir.:

Standart FTP komutlari :

cd : Dizin degistirme (cd <dizin adi>) (cd .. : bulunulan dizinden bir öndekine geçme)

pwd : Bulunulan dizinin ismini verir

dir : Bulunulan dizindeki dosyalari listeleme

ls : Bulunulan dizindeki dosyalari kisa olarak listeleme (Örnek kullanimlar : ls -lr : ayrintili, tersten alfabetik listeleme; ls -lr |more : sayfa sayfa listeleme (dizin içinde cok fazla sayida dosya varsa bu kullanim oldukça yararlidir))

get : Dosya alma (get <dosya_adi> (<alindiktan_sonraki_adi>). (<alindiktan_sonraki_adi> seçimliktir, kullanilmayabilir. Bu durumda dosya_adi aynen kullanilacaktir.

put : Dosya gönderme (put <dosya_adi> (<gönderecegimiz_yerdeki_adi>)

mget : Birden fazla dosya almak istendiginde kullanilir. Örnek kullanimlar: mget *.zip, mget a*.* vb..

mput : Birden fazla dosya göndermek istendiginde kullanilir.

ascii : Dosya aktarimlarinda aktarim modu olarak ASCII kullanilacagini belirtme.

binary : Dosya aktarimlarinda aktarim modu olarak BINARY kullanilacagini belirtme. Arsiv dosyalari (zip, arj, z, zoo, hqx vb), calistirilabilir programlar (.exe, .com), resim formatli programlar (gif, jpeg vb) FTP ile alinmadan/ya da gönderilmeden önce mutlaka bu komut verilmelidir.

delete : FTP yapilan yerde bir dosyayi silme (delete <dosya adi>, eger yetkiniz varsa kullanabileceginiz bir komuttur)

mkdir : FTP yapilan yerde yeni bir dizin olusturma (mkdir <dizin adi>, eger yetkiniz varsa kullanabileceginiz bir komuttur)

rmdir : FTP yapilan yerde bos bir dizini silme (rmdir <dizin adi>, eger yetkiniz varsa kullanabileceginiz bir komuttur)

help : Kullanilabilecek komutlar ile ilgili bir yardim ekrani çikarir.

lcd : FTP ortamindan çikmadan, kendi makinanizda dizin degistirmenizi olanakli kilar.

close : FTP ortamindan çikmadan, sadece ilgili baglantiyi kapatmak için kullanilir.

quit : FTP ortamindan çikmak ve baglantiyi kapatmak için kullanilir (bye komutu da ayni isi görür).

Bazi FTP merkezleri, tüm bir dizini sikistirarak gönderme kabiliyetine sahiptir. Söz gelimi, Linux isimli bir alt dizini, GET Linux Linux.zip seklinde sikistirilmis olarak alabiliriz. Ancak, bu özellik her FTP merkezinde olmayabilir.

Kütük transferi

Internet araciligi ile kütük transferinin yapilmasi için get,mget, put ve mput komutlari kullanilmaktadir. Ancak transfer edilecek kütük tipine bagli olarak, transfer tipinin seçilmesi gerekmektedir. Internette iki tür transfer tipi vardir.

Ascii: Bilgisayarlar arasinda text kütüklerinin transferi için uygundur.

Binary: Text içeren veya içermeyen imaj ya da program kütüklerinin transferi için kullanilir. Uzantisi z, Z, exe, zip, tar, com, sys, gz veya ps olan kütükler binary tipinde alinmalidir. Burada z, Z, zip, tar, gz uzantilari o kütügü n sikistirilmis oldugunu ps ise o dosyanin Postcript yapida oldugunu gösterir. Uygun programlar ile bu kütüklerin transfer isleminden sonra açilmalari gerekmektedir.

Bu komutlarin kullanimi için iki örnek verilmistir.

ftp> ascii

200 Type set to A. Ascii Kütük Transferi

ftp> get news.txt

200 PORT command successful.

150 Opening ASCII mode data connection for news.txt (42390 bytes).

226 Transfer complete.

42553 bytes received in 6.9 seconds (6 Kbytes/s).

ftp> binary

200 Type set to I. Binary Kütük Transferi

ftp> get news.zip

200 PORT command successful.

150 Opening BINARY mode data connection for news.txt (42390 bytes).

226 Transfer complete.

42390 bytes received in 7.2 seconds (5.8 Kbytes/s).

Kütük transferi yapilirken, “wildcard” denilen joker karakterlerin de kullanimi

mümkündür. Örnegin;

ftp>mget news*

yazilacak olursa içinde news kelimesinin bulundugu tüm kütüklerin kopyalanmak istendigi anlasilacak ve tek tek bu kütüklerin istenip istenmedigi sorgulanarak kopyalama yapilacaktir. Eger bu kütüklerin sorgulama yapilmadan tasinmasi isteniyorsa “prompt” ko mutu verilmelidir. Tekrar bu komut verilene kadar yapilacak tüm kopyalama islemleri sorgusuz gerçeklestirilecektir. Veri transferi sirasinda sikistirilmis kütüklerin kullanimi hem maddi hem de zaman açisindan dikkate deger kazançlarin dogmasina yol açmaktadir. Ancak sikistirilmis kütüklerin hangi anlama geldigi daha dogrusu hangi programla eski haline getireleceginin bilinmesi gereklidir. Asagida uzantilarina bagli olarak sikistirilmis kütüklerin açilmalarina yönelik bilgiler verilmistir.

İstenen FTP Tabanini Bulma (archie)

Istenen bir dosyayi (veya programi) ve ait oldugu FTP tabanini bulmanin en kolay ve çabuk yolu archie komutunu kullanmaktir. McGill üniversitesinde gelistirilmis olup, kamuya açik ftp kullanimina izin veren arsivlerdeki kütük isimlerini bir veri tabaninda tutan ve bunun sorgulamasini yapan bir sistemdir. Veri tabani periyodik olarak güncellenmekte ve McGill de bulunan ana server yardimiyla diger serverlerin uyumlu olmasi saglanmaktadir. Archie komutu ile 1000’in üzerindeki anonymous FTP kaynagi taranarak, 100 gigabytes civarindaki bilgi kontrol edilmektedir. Bu komut ile kullanicinin verdigi isme uyan dosyalarin bulundugu kaynaklar seçilip, sirali biçimde özetlenir. Istenirse yapilan arama islemi bir text dosyasinda saklanabilir. Bilgilerin bulundugu list eler ayda bir yenilenerek güncelligi saglanmaktadir. Kullanimi için, archie -paremetreler anahtar kelime yapisi kullanilmaktadir. Burada kullanilabilecek parametrelerden bazilari asagida kisaca listelenmisitir. Burada ki parametreler kullanilan bilgisayarin türüne ve archie programinin özelliklerine bagli olarak farkliliklar göstermektedir. Windows ortaminda çalisan programlar kullanildigi zaman bu parametreler ikonlar halinde yer almaktadir.

o: Sorgulama sonuçlarinin saklanacagi dosya adi (tüm yazilimlarda desteklenmez)

l: Sorgulama sonuçlarinin her bir satira bir sonuç gelecek biçimde özetlenmesini saglar.

s: Taramada büyük/küçük harf ayirimi yapmaz.

c: Taramada büyük/küçük harf ayirimi yapar.

e: Verilen anahtar kelime ile tamamen uyan isimleri tarar. Büyük/küçük harf ayirimi yapar.

Örnek: Aranmak istenilen dosyanin adi vine.tar.Z olsun,

$ archie vine.tar.Z

Host athene.uni-paderborn.de

Location: /local/X11/more_contrib

FILE -rw-r–r– 18854 Nov 15 1990 vine.tar.Z

Host emx.utexas.edu

Location: /lpub/mnt/source/games

FILE -rw-r–r– 12019 May 7 1988 vine.tar.Z

Host export.lcs.mit.edu

Location: /contrib

FILE -rw-r–r– 15548 Oct 90 00:29 vine.tar.Z

biçiminde arama sonuçlari listelenir.

FTP Dosyalarinin İndirilmesi

Internetin en popüler kullanimlarindan biri de dosya indirmek yani Internetteki bir dosyayi kendi bilgisayariniza aktarmaktir. Bu dosyalar birçok degisik tipte olabilir. Kendi bilgisayarinizda çalistirabileceginiz programlar; grafik dosyalari, dinleyebileceginiz sese ve müzik dosyalari ya da okuyabileceginiz metin dosyalari. Her gün Internetten onbinlerce dosya indirilir. Bunlarin çogu kisaca FTP ile kendi bilgisayarinizdan Internet üzerindeki baska bilgisayara da dosya gönderebilirsiniz.

FTP diger çogu Internet kaynagi gibi client/server modeliyle çalisir. Internetteki bir FTP serverina baglanmak için FTP client (kullanici) yazilimini çalistirmaniz gerekir. FTP serverinda, FTP daemon (cin) denilen bir yazilim dosya indirmenizi ve göndermenizi saglar.

Bir FTP sitesine girmek ve dosya indirmek için daemonun giris izni vermesini saglamak için bir hesap numarasi (ya da kullnici adi) ve sifre girilmesi gerekir. Bazi siteler herkesin siteye girip, dosya indirmesine izin verirler fakat hesap numarasi (ya da kullanici adi) ve sifre yine de girilmelidir. Genelde bu sitelere girmek için kullanici aid olarak “anonymous” (isimsiz) sifre olarak da e-mail adresinizi kullanirsiniz. Bu yüzden böyle sitelere anonymous FTP siteleri denir. Bazi FTP siteleri özeldir ve sadece dogru hesap numarasi ve firesi olan belirli kisilere giris izni verirler.

FTP kullanmak oldukça basittir. Bir FTP sitesine yüklendiginzde, mevcut dosyalar arasinda directoryleri degistirerek ilerleyebilir ve her directorydeki mevcut dosyayi görebilirsiniz. Indirmek istediginiz bir dosya ile karsilastiginda, kullanici yazilim ile FTP serverina komut vererek bu dosyayi göndermesini saglayabilirsiniz.

World Wide Web’in popüleritesi arttikça yazilim indirmek daha da kolaylasmaktadir. Web browser kullanilarak dosyalara olan baglantilara tiklanir, fakat perde arkasindan dosyalari indiren yine FTP ‘dir. FTP Web’den ve Interneten dosya indirmenin hala en çok kullanilan yoludur. Web’in HTTP protokolü de dosya indirmek için kullanilabilir. Fakat FTP kadar yeterli olmadigindan sikça kullanilmaz.

Internetten dosya indirmede ortaya çikan bir problem, bazi dosyalarin büyük olmasi ve bu dosyalarin indirilmesinin çok uzun zaman almasidir. 28.800 bps hizda bile dosya indirmek çok yavas olabilir. Dosya transferlerini hizlandirmak ve FTP üzerinde yer tasarrufu yapmak için kullanilan yöntem sikistirmadir. (özel yazilimlar kullanarak dosyanin boyutlarini küçülmek). Dosya sikistirmak için birçok degisik metod kullanilabilir. Dosya tipine bagli olarak, dosyalar % 10 ila 50 arasinda bir oranda sikistirabilir. Dosyalari indirdikten sonra sikistirma yazilimi kullanarak, indirdiginiz sikistirlmis dosyayi yeniden eski haline getirmeniz gerekir. Böylece o dosyayi kullanmak mümkün olur.

ANONYMOUS FTP nedir?

FTP islemi sirasinda, güvenlik olarak, baglanacagimiz makinadaki kullanici numarasi (User Name) ve parola (Password) bilgilerini bilmemiz gerekir (Program, bunlari bize sorar). Baglanilan makina, kisiye özel ve parolasini sadece bizim bildigimiz bir makina olabilecegi gibi, herkese açik bir arsiv merkezi de olabilir. Böyle merkezlere herkesin kolayca erisip dosya almasini saglamak için tek tip bir kullanici numarasi tanimlanmistir: anonymous ya da ftp

Bu merkezlere ftp yapildiginda kullanici ismi olarak anonymous (ya da ftp) girildiginde, bizden parola olarak KENDI E-POSTA ADRESIMIZI girmemiz istenir. Parola yazilirken GÖRULMEZ. Bu sizi sakin sasirtmasin !!! Sifre olarak kesinlikle kullandiginiz bilgisayarin sifresini GIRMEYIN! Örnek olarak;

ftp ftp.itu.edu.tr user ftp password gokcol@sariyer.cc.itu.edu.tr (yazarken GÖRÜNMEZ)

verilebilir. Burada, sifre olarak e-mail adresinin girilmesi genellikle istatistiksel amaçlar içindir. Web üzerinden yapilan anonymous FTP’lerde sifre girilmesine gerek kalmaz.

Web üzerinden FTP nasil yapilir?

Son zamanlardaki genel gidis, tüm Internet servislerine daha becerikli ve etkilesimli ortamlardan erisilmesi ve farkli servislerin etkilesimli olarak kullanilmasi sekilde kendini göstermektedir. Bu ortamlardan en popüleri Web (World Wide Web) ‘dir. FTP de dahil olmak üzere pek çok internet servisi ve ilave pek çok özellik bu ortamlar üzerinden kullanilabilir. Dolayisiyla, FTP yapmanin bir diger yolu da, Web üzerinden FTP yapmaktir. Bu yöntem hem kullanim açisindan daha kolaydir (komutlari ezberlemek /bilmek zorunda degilsiniz) hem de daha efektif sonuçlar alirsiniz. Binary bir dosyayi, yanlislikla, standart FTP programlari ile kolayca ASCII modda almaniz mümkün. Bu gibi sakincalar Web üzerinden yapilan FTP’lerde ortadan kalkmaktadir. Ayrica, Bookmark ve cache gibi faydali özelliklerinden dolayi da bu ortamlarin sagladiklari bazi kolayliklar vardir. Çogu Web istemcisinin sagladigi grafik ara birim özelligini de unutmamak gerek. Böylelikle, söz gelimi standart resim formatlarinda olan bir resim dosyasini aldiginiz anda görüntüyü ekrana da gönderebilirsiniz. FTP yapmanin bu “farkli, kolay ve güzel” yolunu Web kisminda bulabilirsiniz.

VM/CMS üzerinden FTP yapiyorum. Anonymous FTP’lerde sifre olarak kendi e-mail adresimi veremiyorum. Problem nedir?

Problem, e-mail adreslerinde görülen “@” karakterinin default (varsayilmis) olarak VM sistemlerinde satir sonu (line end) karakteri olarak tanimlanmasindan kaynaklaniyor. FTP yapmadan once, “TERM LINEND OFF” komutunu verirseniz problem ortadan kalkacaktir. Bu komutu PROFILE EXEC dosyanizin içine ayri bir satir olarak koyarsaniz (bu durumda, tirnak icinde (‘TERM LINEND OFF’ olarak) vermeniz gerekebilir) makinanizi heri açisinizda bu komutu yazmaktan kurtulursunuz.

Anonymous FTP yaparken bu gibi dertlerle ugrasmak ve ikide bir username ve password vermek istemiyorsaniz asagidaki REXX ile yazilmis EXEC dosyayi “MYFTP EXEC” olarak kaydedin. Programda, queue “anonymous “userid()”@vm.cc.itu.edu.tr” satirinda @ isaretinden sonra gelen vm.cc.itu.edu.tr yerine kendi domain adresinizi yazin.

MYFTP <ftp yapilacak makinanin adresi>

seklinde daha rahat anonymous ftp yapacaksiniz. (Username ve password girmek zorunda kalmayacaksiniz).

VM/CMS üzerinden FTP yapiyorum. FTP yaptigim yerlerde bazi dosyalarin isimleri çok enteresan. Bunlari GET komutuyla nasil alabilirim? (GET <dosya adi> komutu hata veriyor)

Bu problem, VM/CMS’in dosya isimlendirme sisteminin farkliligindan kaynaklaniyor. VM için GET komut formati :

GET <alinacak_dosya_adi> <alindigindaki_ismi.uzantisi.modu>

seklinde verilebilir. Örnek olarak, baglandigimiz FTP arsivinden INDEX isimli bir dosyayi almak istersek, GET INDEX INDEX.TXT diyebiliriz. Bu durumda dosya, A diskinde INDEX TXT isminde saklanacaktir. sample-index.tar.Z isimli bir dosyayi da geçici olarak olusturdugumuz T diskine almak isteyelim. Bu durumda uygun GET komutu; GET sample-index.tar.Z S_INDEX.TARZ.T olabilir. (Binary transfer etmeyi ve dosyanin orijinal formatinin biçimini unutmayin!!!). Böylece ilgili dosya T diskine S_INDEX TARZ olarak kopyalanacaktir.

FTP yaparken, bir dosyayi nasil almadan okuyabilirim ?

Bunu yapamazsiniz. Bir dosyayi görüntülemek için onu transfer etmelisiniz. FTP ortamindan çikmadan, aldiginiz bir dosyayi listeleyebilirsiniz. Bunun için, unix’te ‘ !cat <dosya_adi> ‘, vm/cms’te ‘ CMS type <dosya adi> ‘ , dos için, ‘ !type <dosya_adi> ‘ kullanilir. Bu komutlari FTP ortamindan çikmadan verin. Eger Netscape, Mosaic vb gibi bir Web istemcisi ile FTP yapiyorsaniz, programin “setup”indan transfer edilecek dosya tipi için bir listeleyici (viewer) program tanimlayarak (bu, txt dosya (metin dosyasi) için bir editör) dosya transferini dogrudan ekrana yönlendirebilirsiniz. Web sadece TXT dosyalarin degil, diger formatlardaki dosyalarin da (ses, görüntü, video vb) transfer edilirken ekrana yönlendirilmesini saglar.

İsmini bildigim bir dosyanin hangi FTP merkezinde oldugunu nasil bulabilirim?

Bu isi yapan sistem ARCHIE olarak adlandirilir. Archie ile binlerce herkese açik (anonymous) FTP merkezindeki milyonlarca dosyanin kayitli oldugu veri tabanlari taranir ve aranan dosyanin (eger varsa) hangi FTP merkezlerinde oldugu ilgili alt dizinleriyle birlikte sorgulayan kisiye bildirilir. ARCHIE, dünyada bulunan degisik Archie servislerine (Archie Servers) ARCHIE programi ile dogrudan, yine bu servis saglayicilarina Telnet ile dogrudan baglanarak kullanilabilir ve sorgulama yapilir. Archie sorgulamasi e-mail ile de yapilabilir. Kullanimi özetlemek gerekirse,

Yerel bir Archie programi ile ARCHIE kullanimi :ARCHIE eudora –> isminde eudora olan tum dosyalari/alt dizinleri bulunduklari FTP merkez isimleri ile birlikte listeler.

Gopher içinden Archie : Gopher içinden ilgili Menüyü bulur, gelen tarama menüsünde ilgili kelimeyi girerek tarama yaptirisiniz. Tarama sonucunda ilgili nesneler bir menü olarak sunulur. Menüden secilen dosyalar ftp ile alinir.

Web içinden Archie : Bir kaç tane archie’yi destekleyen CGI formu var. Web icinden biraz daha yeteneklidir; archie sunucusunu, taramanin türünü seçebilirsiniz. tarama sonucunda gene ftp ile istediginiz dosyayi alabilirsiniz.

e-mail ile Archie kullanimi : Archie servis saglayicisina bir e-mail mesaji icinde ‘help’ komutu gönderilirse e-mail erisimi ile kullanilabilen komutlar hakkinda bilgi alinabilir.

Telnet ile ARCHIE kullanimi : Archie servis saglayicisina Telnet yaptiktan sonra, kullanici ismi olarak ‘archie’ girilmesi gerekir. Daha sonra, help komutu ile kullanilan komutlar hakkinda bilgi alinabilir.

FTP ile bir dosyayi alirken, herhangi bir nedenle, baglanti kesildi. Daha sonra kaldigim yerden aktarima devam edebilir miyim?

Özellikle düsük hizli baglantilarda ve modem ile yapilan baglantilarda karsilastigimiz bir problem!. Dosya aktarimi yarim kalmissa, kaldiginiz yerden aktarima devam etme sansiniz herzaman olmayabilir. Standart FTP buna izin vermez. Ancak, bazi ftp siteleri “bu tip yarim aktarimlara” izin verebilir. Bu durumda, kullandiginiz FTP programinda da (reget, resume vb) benzeri komutlar varsa, aktarima kaldiginiz yerden devam edebilirsiniz. Eger win95/nt altindan baglanti yapiyorsaniz, CuteFTP ( http://www.cuteftp.com ) bu tip sorunlarinizi çözecektir.

FTP yaparken dikkat edilmesi gereken hususlar var mi?

Tabii ki var!! Asagidaki hususlara dikkat etmemek çogunlukla bir sürü bosa giden zamana mal olacaktir.

EXE, .ZIP vb gibi dosyalari BINARY aktarin (transfer edin). FTP’de (genellikle) varsayilan aktarim biçimi ASCII dir.

Anonymous FTP’de, bir directory içine girdiginizde, genellikle, oradaki dosyalarin isim, byte olarak büyüklük, tarih ve içerigini belirten kisa açiklama satirlarinin oldugu ‘okubeni (readme)’ dosyalari (bazen de INDEX dosyalari) vardir. Öncelikle bu ASCII dosyalari alip okumak size çok yardimci olacaktir.

Anonymous FTP’de, sifre olarak LÜTFEN e-mail adresinizi dogru olarak girin. Bazi FTP merkezleri, e-mail adresinin uygunsuz girilmesi (ya da girilmeyip bos geçilmesi) durumunda FTP yapmaniza izin vermemektedir.

Unix’te küçük/büyük harf ayrimi oldugunu her zaman akilda bulundurun. Özellikle, aktaracaginiz dosyalarin isimlerini tam yazin ve küçük/büyük harf ayrimlarina dikkat edip aynisini yazin.

Kullandiginiz bilgisayarin isletim sistemine özgü kisit/özellikleri de bilmekte fayda var. (yerel dosya adi vermeler, dosya içerigi görme vb gibi özellikleri kullanabilmeniz icin -söz gelimi, DOS isletim sisteminde, dosya adi ve uzantisi için birtakim kisitlamalar var).

Anonymous FTP’de dosya gönderilmesi ve incoming dizininin kullanimi

FTP’de baglandigimiz makinaya dosya göndermek istersek, bunu PUT komutu kullanarak yapiyoruz. Anonymous FTP’lerde baglandigimiz makinaya bir dosya gönderme (yani yazma) hakkimiz -genellikle- yoktur. FTP siteleri, kullanicilarin belli bir süre dosyalarini koyabilmeleri için bir dizin açmislardir : bu dizinin adi incoming. genellikle kök (root) dizininde, ya da pub’in altinda (pub/incoming) olarak bulunur. Anonymous FTP lerde, sadece incoming dizinine yazma yetkimiz vardir. Buraya alt dizin açabilir, program kopyalayabiliriz (PUT ile). incoming özellikle, kullanicilarin internet’te bulduklari ilginç programlari baskalari ile paylasabilmeleri için güzel bir ortam. Bazi sitelerde incoming kullanimi kisitlanmis olabilir. Bu kisitlamalar degisiktir. Dizin açma, dosya upload etme (gönderme), dosya silme, incoming içindeki dosyalari görme, incoming içindeki dosya sayisi ve uzunluk limitleri vb gibi özelliklerden bir kismi ya da tamami iptal edilmis olabilir.

Incoming kullaniminda uymamiz gereken bazi kurallar var :

Herseyden önce, incoming dizini herkesin kullanimina açik. Bu yüzden, fazla sayida ve büyüklükte dosyayi bu alanda TUTMAMALIYIZ.

incoming’e koydugumuz bir dosyayi bir süre sonra silmeyi unutmamaliyiz. Ancak, baskalarinin upload ettigi dosyalara dokunmamamiz lazim.

incomin içinde lisansli yazilimlar, uygunsuz dosyalar, prpoaganda içeren dosyalar vb bulundurmamaliyiz.

Eger bir program koymussak (söz gelimi unzip.exe), ayni isimde kisa bir açiklama dosyasi da koyup programin kisa bir tanimini burada vermeliyiz (söz gelimi, unzip.txt -dosya içinde, pkzip.exe’nin ZIP dosyalarini açan bir DOS programi oldugunu söyleyebiliriz).

incoming’in uygunsuz kullanimina rastladigimizda, ilgili FTP Sitesi yöneticisine haber vermeliyiz.

Grafik Arabirimli FTP ne demektir?

Klasik anlamda FTP yaparken, klavye ile bir takim komutlar yazariz. Son yillarda gelistirilen bazi programlar kullanicinin bu komutlari vermesine gerek kalmadan grafik bir ara birim ile daha kolay FTP yapmasina olanak tanirlar. FTP komutlari ya pull-down/pop-up menülerden alinir; ya da tek bir fare tiklatmasi ile degisik FTP komutlari icra edilir. Bu tip programlara bir örnek, PC/Windows altinda çalisan, John Junod’un gelistirdigi WS_FTP ‘dir. ( http://www.ipswitch.com ‘dan alinabilir). Unix ortaminda xftp/oftp/mftp, ftptool gibi programlar vardir. Gopher ve Web içinden yapacaginiz FTP de bu tip FTP’lere benzer. Asagida, WS_FTP (sürüm 4.10) için klasik ekran düzeni görülmektedir. Sol taraftaki bilgiler yerel diske ait, sag taraftakiler ise baglandigimiz yere aittir. Kullanici, menü sistemi yardimiyla dosya transferi ve bazi temel FTP operasyonlarini gerçeklestirir.

Bir FTP seansi nasil yürütülür?

FTP , birçok diger Internet kaynagi gibi client/server modeliyle çalisir. Bu durumda FTP ‘yi kullanmak için bir client (kullanici) programin kendi bilgisayarinizzda çalismasi gerekir. Bir FTP seansina baslamak için bilgisayarinizdaki kullanici programi çalistirir ve indirmek istediginiz dosyalarin bulundugu FTP serveriyla kontak kurarsiniz. FTP kullanici yazilimini temin edebileceginiz yüzlerce yer vardir. Bunlardan biri de ZDNetin www.hotfiles.comdaki yazilim kütüphanesidir.

FTP deamon’u (cin) FTP serveri üzerinde çalisir. Bu deamon bütün FTP muamelelerini halleder. FTP kullanici bir serverla kontak kurdugu zaman, deamon bir hesap numarasi ve sifre sorar. Birçok FTP sitesi herkesin giris yapmasina ve dosya indirmesine müsaade eder. Bu tür FTP ‘lere anonymous FTP denir. Ananymous (isimsiz) FTP’lerde hesap numarasi yerine “ananymous”, sifre yerine de e-mail adresi kullanilir. Bazi FTP clientleri, FTP serverina baglanildiginda bu islemi otomatik olarak yaparlar.

Bir FTP serverina giris yaptiginzda, command link (komut hatti) denilen bir baglanti, server ve bilgisayariniz arasinda kurulur. Bu hat sizin servera komut göndermenizi saglarken, serverin da size bilgi ve mesaj göndermesini saglar.

FTP serverindaki directorylerin degistirilmesi istendiginde kullanici yaziliminiz komut hattini kullanarak FTP deamonuna bir emir gönderir. Deamon directoryi degistirir ve komut hatti üzerinden o directorydeki dosyalarin listesini gönderir. Bu dosyalardan birini indirmek istediginizde bu talep yine komut hattindan iletilir.

Bir dosyayi indirmek için komut verildiginde veril hatti (data link) denilen ikinci bir baglanti kurulur. Bu baglanti iki modda olabilir: ASCII ya da binar modu. ASCII modu metin dosyalari göndermek içindir ve satir bosluklariyla, satir baslarinda degisiklik olabilir. Binar modu binar dosyalari degisiklige ugramadan gönderir.

Dosya serverdan bilgisayariniza veri hatti üzerinden indirilir. Dosya indirildikten sonra veri hatti otomatikman kapanir. Dosya indirilip veri hatti kapadiktan sonra komut hatti açik kalmaya devam eder. Böylece baska directorylere bakip baska dosyalar indirebilir. Isiniz bittiginde, çikis yaparsiniz ve komut hatti kapanir. Artik FTP serveriyla olan baglanti kesilmistir.

Dosya sikistirma

Sikistirma programlari dosyalari küçülmek için algoritma-kompleks matematiksel formüller- kullanirlar. Ilk asamada algoritma sikistirilacak dosyayi inceler, tekrarlanmis veri desenleri arar.

Algoritma tekrarli veri desenleri buldugunda bunlari daha ufak “isaret”lerle degistirir. Fazla miktarda tekrarli veri desenleri olan dosyalarda daha çok isaret olacagindan bu dosyalar orijinalinden çok daha küçük bir boyuta sikistirabilirler.

Dosyaya istenirse bir baslik da eklenebilir. Bu baslikta, dosya adi, dosya büyüklügü ve sikistirma metodunu belirten bilgiler bulunur. Bu bilgiler dosyayi yeniden eski haline sokup, yeniden yapilanmasini saglarken kullanilir.

PC’ler için olan PKZIP gibi bazi sikistirma yazilimlari, birkaç sikistirilmis dosyayi bir araya getirerek arsiv dosyalari yaratabilirler. Ayrica UNIX komutu olan TAR kullanilarak birçok dosya tek bir arsiv de birlestirilir.

Internette bulundugunuz sikistirilmis bir dosyayi kullanmak için önce bunu Internet üzerinden kendi bilgisayariniza transfer edin.

Bu dosyayi kullanabilmek için bunu eski haline getirecek bir yazilim gerekir. Bu yazilim basliga bakar ve dosyadaki isaretleri (token) inceler. Bir açma algoritmasi kullanarak orijinal dosyayi, bilgisayarinizda kullanabileceginiz sekilde yeniden olusturur.

Dosya uzantilari dosyanin sikistirilmissa nasil sikistirildigini belirtir.